As parcelas anteriores da série Ledger 101 mostraram a necessidade de usar uma carteira de hardware , bem como a importância de usar chips seguros para construí-los.

As carteiras de hardware capacitam você com a propriedade e o controle de seus ativos de criptografia. Mas com grandes poderes vem grandes responsabilidades: ser seu próprio banco certamente não é trivial e requer disciplina. Usando uma carteira de hardware não faz você invencível contra engenharia social, ameaças físicas ou erros humanos. Você deve sempre usar o bom senso e aplicar princípios básicos de segurança.

Existem cinco regras básicas de ouro

- Nunca compartilhe sua frase de recuperação de 24 palavras, de qualquer forma, com ninguém.

- Nunca armazene sua frase de recuperação em um computador ou smartphone.

- Mantenha sua folha de recuperação fisicamente segura para garantir que você não possa perdê-la ou destruí-la acidentalmente.

- Confie apenas no que você pode ver na tela da sua carteira de hardware. Confirme seu endereço de recebimento e informações de pagamento no seu dispositivo.

- Sempre trate as informações mostradas no computador ou na tela do smartphone com cuidado. Suponha que o software possa ser comprometido a qualquer momento.

A frase de recuperação de 24 palavras

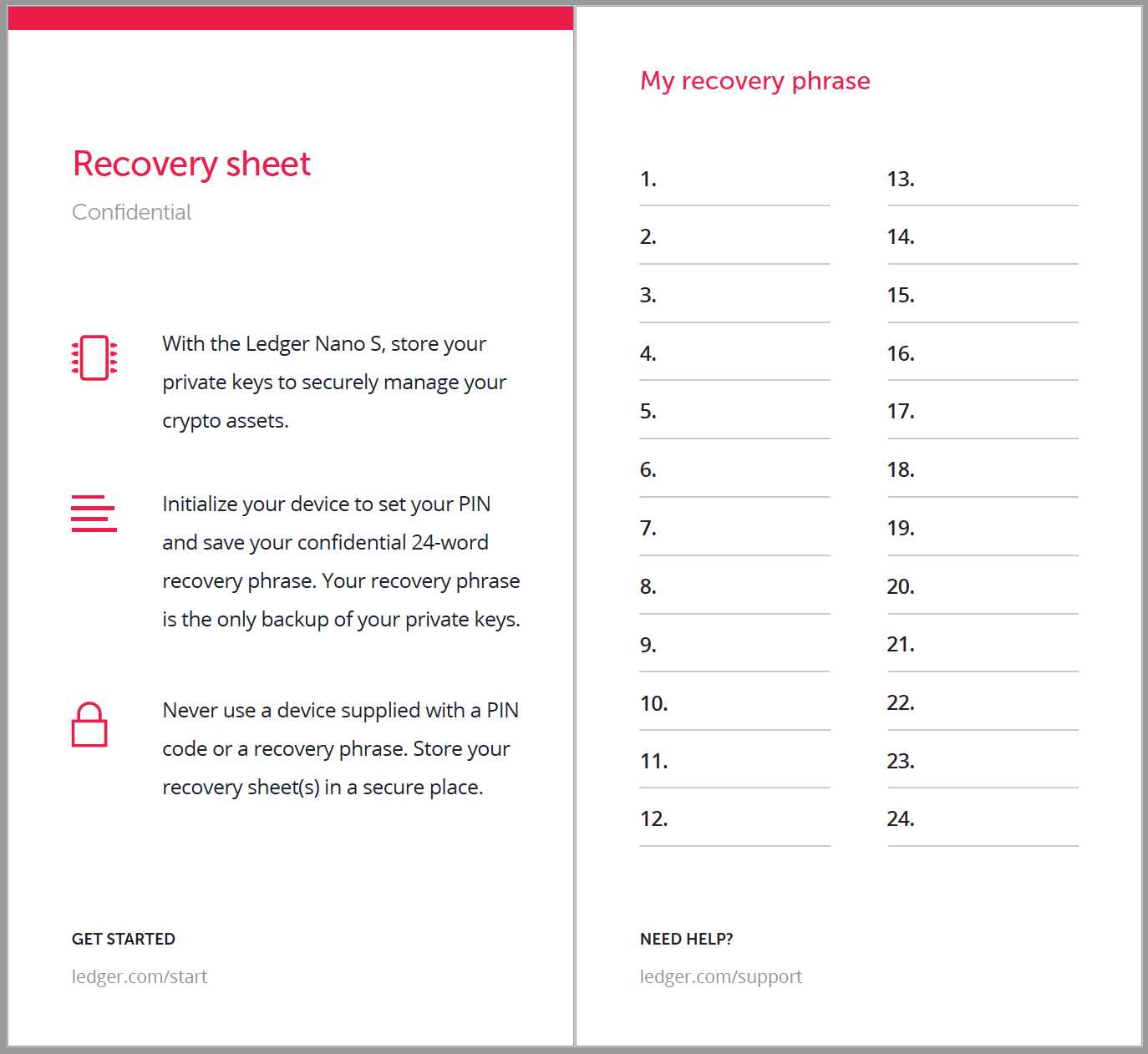

Ao inicializar sua carteira de hardware pela primeira vez, você será solicitado a escrever 24 palavras em uma folha de recuperação. Essas 24 palavras são chamadas de frase de recuperação e são um backup legível do qual todas as suas chaves privadas são derivadas. Eles são usados para restaurar o acesso aos seus ativos de criptografia em outro dispositivo do Ledger ou em qualquer outra carteira compatível.

Princípios gerais de segurança

Existem duas razões básicas pelas quais você precisaria acessar sua frase de recuperação:

- Perda ou destruição da sua carteira de hardware: você pode inserir sua frase de recuperação em um novo dispositivo para recuperar o acesso total aos seus ativos de criptografia;

- Clonagem para um novo dispositivo: inserindo suas 24 palavras em outro dispositivo, você terá duas carteiras de hardware que você pode usar de forma independente. Por exemplo, um no escritório e outro na sua casa, impedindo que você tenha que transportá-lo o tempo todo. Outro motivo para clonar um dispositivo seria ao atualizar para um modelo mais novo.

Como você pode facilmente deduzir isso, qualquer pessoa que acesse essas 24 palavras terá acesso imediato aos seus ativos de criptografia. O código PIN na sua carteira de hardware é uma proteção relacionada apenas ao seu dispositivo e é totalmente desnecessário para a recuperação de chaves privadas.

Portanto, é de suma importância que sua fase de recuperação esteja corretamente protegida. Qualquer compromisso, a qualquer momento, pode levar a perdas catastróficas;

- Nunca tire uma foto da sua folha de recuperação . Seu smartphone não é seguro e, pior, ele pode ser enviado automaticamente para seu armazenamento em nuvem.

- Nunca insira sua frase de recuperação em qualquer computador ou smartphone : você pode ter keyloggers, e armazenar essas informações on-line (mesmo criptografadas) anula completamente o propósito de usar uma carteira de hardware;

- Nunca mostre ou compartilhe suas 24 palavras com ninguém(incluindo amigos e familiares). Se você decidir compartilhar, esteja ciente de que eles têm acesso potencial a todos os seus ativos de criptografia, a qualquer momento e sem uma maneira fácil de revogar o acesso;

- Mantenha sua folha de recuperação em um local seguro , protegido da luz solar, umidade e fogo. Se ele for destruído por qualquer motivo, você deve mover imediatamente seu crypto para uma carteira de hardware recém-configurada;

Além disso, é essencial ter certeza de que você gerou a frase de recuperação de 24 palavras por conta própria. Nunca, nunca, use um dispositivo pré-configurado. Nunca, nunca, use um conjunto de 24 palavras fornecidas em qualquer outro lugar que no próprio dispositivo. Você deve garantir que você é o único no mundo a ter conhecimento desta frase de recuperação específica.

Como a disponibilidade de sua frase de recuperação é crítica, talvez você queira verificar se realmente a anotou corretamente e se pode realmente lê-la sem erros. Para um Ledger Nano S, você pode verificar isso com o aplicativo Recovery Check. Este aplicativo permite que você insira sua frase de recuperação de 24 palavras e verifica se ela corresponde às chaves particulares do seu dispositivo. Por favor, consulte o vídeo dedicado para mais informações.

Princípios gerais de segurança

Ter uma carteira de hardware configurada com um backup verificado em um local seguro pode protegê-lo de um ataque digital, mas você ainda está vulnerável a possíveis ameaças físicas, como roubo ou refém. É por isso que você deve seguir estas regras básicas:

- Nunca diga a ninguém que você possui criptomoedas. Se fizer isso, lembre-se de manter o valor real de seus ativos para si mesmo. Se as pessoas perguntarem a você quantos bitcoins você possui, simplesmente devolva a pergunta perguntando quantos euros / dólares eles possuem;

- Se você estiver ativo na comunidade de criptomoedas on-line, proteja sua identidade real e esteja sempre atento às informações compartilhadas. Você não quer se tornar alvo de um assalto;

- Não guarde sua folha de recuperação em um cofre em casa . Um cofre de banco é muito mais seguro. Não ter acesso imediato ao seu backup aumenta sua resiliência a ameaças físicas;

- Se você tem grandes quantidades de criptomoedas que você não precisa de acesso freqüente, mantenha a sua carteira de hardware no cofre do banco também. Você pode usar outra carteira de hardware com quantidades menores para uso freqüente;

Confie somente na sua carteira de hardware

Sua carteira de hardware requer um aplicativo complementar para interagir com você e acessar a Internet, para que você possa verificar seu saldo em seu computador, obter seu histórico de transações e transmitir novas transações. O Ledger Live é o aplicativo da própria Ledger disponível para PC, Mac e Linux. Os dispositivos do razão também funcionam com aplicativos que não são feitos pelo Ledger.

Em princípio, é muito difícil verificar a integridade do software no seu computador. Você deve, portanto, assumir que seu computador está comprometido e que o que você vê na tela pode ser manipulado.

Você só pode confiar na sua carteira de hardware.

Etapas de segurança para verificar seu endereço de recebimento

Quando você precisar compartilhar seu endereço de recebimento para poder receber um pagamento, deve tomar precauções extras para garantir que não seja vítima de um homem no meio do ataque . Um invasor no controle da tela do seu computador pode mostrar um endereço errado, o que o tornaria o beneficiário de qualquer transação enviada para ele.

Você deve verificar o endereço de recebimento mostrado na tela, exibindo-o no seu dispositivo.

Ao solicitar um endereço de recebimento no Ledger Live, você será solicitado a conectar sua carteira de hardware e abrir o aplicativo correspondente. O endereço será exibido na tela segura do dispositivo e você poderá verificar se ele corresponde ao da tela.

Se você estiver usando o código QR para transmitir o endereço, verifique o endereço depois de digitalizá-lo.

Se você estiver usando uma carteira de software sem esse recurso (muitos aplicativos de terceiros são compatíveis com dispositivos Ledger), recomendamos enviar uma pequena quantia primeiro, para garantir que você a tenha recebido corretamente. Este teste deve idealmente ser feito em outro computador. Você pode reutilizar o endereço que acabou de verificar para o teste.

Passos de segurança para verificar o endereço do beneficiário

Quando você deseja enviar uma transação , você normalmente recebe o endereço do destinatário em uma página da Web ou através de um serviço de comunicação. Um ataque trivial para um malware seria substituir esse endereço por um deles. Alguns softwares maliciosos simplesmente monitoram a área de transferência para substituir o endereço que você acabou de copiar por um pertencente ao invasor.

Para evitar ser vítima deste ataque, verifique sempre o endereço do beneficiário no dispositivo antes de aprovar a transação e verifique sempre o mesmo usando um segundo canal de comunicação. Por exemplo, solicite o endereço a ser enviado por SMS ou outro aplicativo de mensagens para que você possa verificá-lo. Se você estiver depositando em uma bolsa, primeiro envie uma pequena quantia e verifique se ela chegou corretamente antes de enviar quantias maiores.

Ser seu próprio banco não é trivial e requer disciplina. Ter uma carteira de hardware não faz você invencível. Mas esperamos que essas dicas de segurança ajudem você a se proteger enquanto as usa.

Como sempre, use o bom senso. Não confie, verifique.

Publicado originalmente em: https://thumbs.gfycat.com/UncommonImmaculateJackal-mobile.mp4