A cada hora, há mais violações de dados do que os cidadãos que vivem em Berna, capital da Suíça. O Índice de violação de dados registra mais de 250.000 violações de dados a cada hora – um número impressionante.

Essas violações afetam uma combinação de empresas, governos e indivíduos. Os dados roubados podem ser de nomes de usuários, senhas a cartões de crédito e registros de assistência médica. Quais dados são os mais procurados? E quais dados causarão mais danos a você se forem roubados? Vamos analisar isso aqui, na última parte da série Trezor Data Privacy.

Qual é a motivação dos hackers?

Dinheiro

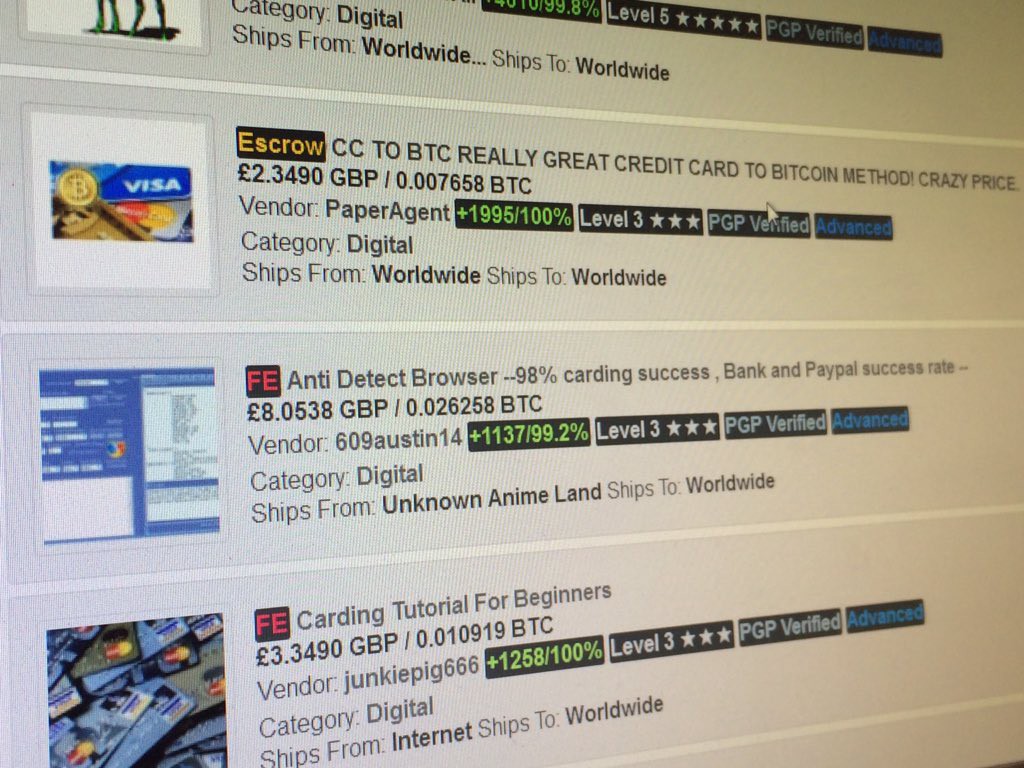

A maioria dos hackers simplesmente desejam gerar lucro. Eles podem ganhar dinheiro roubando informações particulares, como cartão de crédito ou detalhes de login, e retirar dinheiro de suas contas sozinhos; ou eles podem revender essas informações para outra entidade na internet. A deep web está cheia de ofertas de compra e venda de informações pessoais de todo o mundo.

Nos últimos anos, tornou-se prática comum invadir os dispositivos de alguém e criptografar dados no dispositivo. Nesse caso, os hackers garantirão que a vítima saiba exatamente o que está acontecendo e que eles terão que pagar um resgate se quiserem recuperar seus valiosos arquivos. Se a vítima não pagar, os dados permanecerão criptografados ou serão excluídos após um período de tempo definido pelo agressor.

Razões pessoais – motivação política, ideologia e hacktivismo.

Nem todos os hackers estão no ativismo para ganhar dinheiro. Existem vigilantes autoproclamados que trabalham para expor grupos terroristas, abuso infantil ou práticas de regimes opressivos. Um dos hacktivistas mais conhecidos do mundo é Edward Snowden, que atualmente está fugindo depois de vazar dados da Agência de Segurança Nacional. Ele divulgou as informações que a NSA estava espionando milhões de cidadãos americanos sem o conhecimento deles, além de mais informações perturbadoras que você pode encontrar nesta coleção do Github.

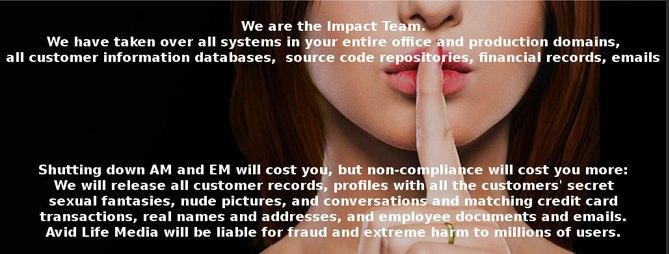

Afirmar ou interromper os serviços

Alguns hackers querem apenas mostrar suas habilidades. Há um grupo de hackers que não tem intenção de ganhar dinheiro ou roubar dados. Eles só querem enviar uma mensagem. Um desses truques é a conhecida violação de dados de Ashley Madison, onde hackers obtiveram e expuseram publicamente os perfis de todos os 32 milhões de usuários registrados. Ashley Madison é um site que se auto-denomina uma plataforma que possibilita e incentiva casos extraconjugais.

O Grupo da equipe de impacto por trás desse hack chamou esse site e o comportamento imoral de seus usuário. Eles se certificam de que todos os afetados estivessem bem cientes do que aconteceu, expondo casos às famílias e ao público.

O que acontece com seus dados depois que eles são roubados?

Depois que um hacker obtêm seus dados, há várias coisas que ele pode fazer, Um dos procedimentos mais comuns seria verificar os dados em busca de informações importantes ou valiosas, como detalhes de login, informações de pagamento, fotos privadas ou mensagens e e-mails. Posteriormente, eles decidirão se eles mesmos usarão esses arquivos ou se venderão a terceiros. Na maioria dos casos, o hacker não usa os dados, mas vende a terceiros, geralmente chamados de “corretores”. Ao vender as informações roubadas, eles estão reduzindo o risco que estão enfrentando em comparação com o risco de usar os dados por si mesmos.

Um preço para os dados roubados é definido com base no potencial de lucro. As informações sobre contas lucrativas são previsivelmente mais caras que os dados do seu Joe médio, Se os dados roubados vierem de um governo ou pessoal militar, o custo pode aumentar para alturas surpreendentes.

Cartões de crédito e detalhes de pagamento.

Cartões de crédito e detalhes de pagamento são os produtos mais procurados do mercado na deep web. O procedimento para limpar fundos da sua conta não é muito complicado. Na maioria dos casos, um “corretor” comprará os detalhes do cartão no mercado e os revenderá a um “cardador”. Os cardeadores são pessoas que depois procederão para obter o máximo possível de seus fundos antes que você ou seu banco descubram. Eles podem replicar o cartão imprimindo um cartão, mas com mais frequência os usarão para um jogo de gift cards. Isso significa que o cardador usará os detalhes do seu cartão para comprar cartões-presente online para a Amazon ou outros varejistas e, em seguida, usar esses cartões para compras.

Na maioria dos casos, eles compram produtos eletrônicos porque estão em demanda em quase todo o mundo e podem ser facilmente revendidos com praticamente zero risco envolvido. Usar esses eletrônicos ou outros produtos para comprar drogas também é uma prática bastante comum.

Quando se trata de cartões de crédito, o risco de perder seus fundos é muito pequeno comparado ao risco envolvido no uso de cartões de débito. Os cartões de débito são mais comuns na Europa do que nos EUA e são bens extremamente valiosos porque estão diretamente conectados à sua conta corrente. No caso de fraude no cartão de crédito, existem vários procedimentos e seguros para protegê-lo; portanto, na maioria dos casos, os fundos podem ser recuperados ou pagos pela empresa de seguros ou cartão de crédito – mas se os fundos do cartão de débito forem roubados, não será possível fazer muito. sobre isso.

Nomes, endereços de e-mail, fotos, data de nascimento e outras informações pessoais.

Esses dados não são realmente valiosos para o mercado negro, pois estão amplamente disponíveis na internet. Seu nome, endereço de e-mail e muitas vezes muito mais informações podem ser coletadas apenas através das mídias sociais. Nós publicamos esses dados voluntariamente e, sem configurações de privacidade adequadas, eles podem ser facilmente roubados e usados contra você ou com fins lucrativos.

Nos últimos anos, houve um enorme crescimento em chantagem, extorsão ou resgate. Os hackers obtêm seus dados e ameaçam divulgá-los ao público. Essa é uma prática mais comum usada contra mulheres, onde elas são chantageadas com fotos ou mensagens particulares e solicitadas a pagar o resgate ou ter sua reputação arruinada com um clique. Esses dados são extremamente valiosos se a vítima for uma figura proeminente ou poderosa.

Recentemente, o homem mais rico do mundo ficou preso em uma espiral quando o National Enquirer ameaçou divulgar a comunicação e as fotos trocadas entre Jeff Bezos e sua amante.

Documentos pessoais, números de seguro e detalhes fiscais.

Esse tipo de informação é sem dúvida o mais valioso. Com a quantidade cada vez maior de procedimentos KYC, o risco desses dados serem roubados também aumenta. Plataformas de negociação, serviços de assinatura e varejistas geralmente exigem que seus usuários concluam um procedimento KYC, onde um conjunto de documentos pessoais, como passaportes, carteiras de motorista ou IDs, é usado para verificar a identidade do usuário.

Às vezes, esse procedimento pode até exigir que o usuário tire uma selfie com um texto específico escrito no papel para fortalecer ainda mais o processo de verificação. Mas o que acontece se um banco de dados preenchido com informações da KYC cair em mãos erradas? O KYC contém tudo o que um hacker precisa para roubar sua identidade e cometer fraudes.

Com o passaporte emparelhado com a sua selfie nas mãos, eles podem se registrar em exchanges e lavar centenas de milhares de dólares (ou R$) em seu nome. Eles podem reivindicar seus créditos fiscais, seus pedidos de seguro ou, em alguns casos, até abrir uma conta bancária em seu nome e obter um empréstimo.

Não há uma maneira certa de verificar se algum dos seus dados foi acessado por terceiros mal-intencionados, mas existem alguns sites úteis que você pode usar para verificar isso até certo ponto. Um site muito útil chamado Have I Pwned pode verificar se você está registrado em um site que sofreu uma violação de dados e oferece algumas dicas sobre como recuperar e proteger seus dados. Infelizmente, não há como evitar isso, desde que você não seja responsável pela segurança dos seus dados. As empresas gastam quantias excessivas para aumentar sua segurança e treinar sua equipe, mas isso ainda pode não ser suficiente. Exija saber como, onde e por quem seus dados são usados e proteger sua privacidade.

Seus dados estão online e sua vida também. Cada interação online pode colocá-lo em um risco tremendo de perder dinheiro, perder informações pessoais ou prejudicar sua vida e reputação. Sempre mantenha-se cauteloso e vigilante e faça tudo o que puder para proteger sua identidade e privacidade digitais.

Para proteger os seus dados e suas contas, todos os modelos da Trezor possui um gerenciador de senhas nativo, onde você poderá guardar seus logins e senhas com segurança em seu dispositivo e criar senhas complexas, basta você baixar a extensão do chrome e usar com sua a sua Hardware Wallet Trezor.

Sobre a Trezor

Criado pela SatoshiLabs em 2014, a Trezor One é a carteira de hardware original e mais confiável do mundo. Ela oferece segurança inigualável para criptomoedas, gerenciamento de senhas e serve como o segundo fator na autenticação de dois fatores. Esses recursos combinam com uma interface fácil de usar, seja você um especialista em segurança ou um novo usuário.

O Trezor Modelo T é a carteira de hardware da próxima geração, projetada com os benefícios da Trezor original em mente, combinada com uma interface moderna e intuitiva para maior experiência e segurança do usuário. Ela possui uma tela sensível ao toque, processador mais rápido e suporte avançado a moedas, bem como todos os recursos do Trezor One.

Escrito por: blog.trezor.io

VOCÊ AINDA GUARDA AS SUAS SEEDS EM PAPEL?

Um pedaço de papel tem um tempo de vida curto e está propício as intempéries da natureza. Além disso, já pensou se um desavisado da sua família – que não sabe do que se trata – vê um pedaço de papel repleto de palavras sem sentido e joga no lixo? Afinal, para quem não vive no mundo das criptomoedas, não faz sentido algum encontrar um pedaço de papel com palavras aleatórias anotadas.

Compre já sua KriptoSteel com preço especial de Lançamento, clicando aqui.

Hardware Wallets

Hardware Wallets

Hardware Wallets

Hardware Wallets

Hardware Wallets

Hardware Wallets

Hardware Wallets

Cursos

Hardware Wallets